ICM / seguridad / Malwares en Linux, una tendencia al alza.

Malwares en Linux, una tendencia al alza.

21 marzo 2022 | Aleix Abrie

Muchas veces explicamos diferentes tipos de malwares que pueden afectar a nuestros dispositivos, y normalmente nos centramos en el Sistema Operativo Windows. Por ello, en esta entrada trataremos los malwares que afectan también a Linux.

En torno a Linux, siempre ha existido el mito de que es invencible frente al malware, sin embargo, la realidad es bien distinta, sobre todo en los últimos años. Por ejemplo, la cantidad de malware que afecta a Linux ha aumentado en un 35% en 2021.

De entre todo este malware sobresalen tres familias: Mirai, Mozi y XorDDoS que juntas han representado casi el 22% de todos los ataques dirigidos a Linux.

Mirai

Mirai es todo un veterano entre los malwares dirigidos a Linux. Habiendo sido descubierto en el año 2016, es un potente troyano que, al menos en su forma original, fue creado con el fin de comprometer dispositivos IoT para sumarlos a una botnet orientada a lanzar ataques DDos. De hecho, fue el empleado para el ataque DDoS llevado a cabo contra las DNS de Dyn, una acción con la que consiguió tumbar importantes sitios web como PayPal, Amazon, Twitter entre otros… Gracias a que su código fuente esté disponible, ha permitido la creación de numerosas bifurcaciones, variantes y/o evoluciones de código adaptándose a los nuevos protocolos de comunicación y dedicándose a realizar ataques de fuerza bruta contra dispositivos con credenciales débiles.

Mozi

Cambiando de familia, Mozi es una botnet de P2P que se apoya en el sistema de búsqueda de Tablas de Hash Distribuidas (DHT) para ocultar las comunicaciones sospechosas y evitar que sean detectadas por las soluciones encargadas de monitorizar la red. Según X-Force, la unidad de ciberseguridad de IBM, fue el responsable de alrededor del 90% del tráfico de red maliciosos de dispositivos IoT entre octubre 2019 y junio de 2020.

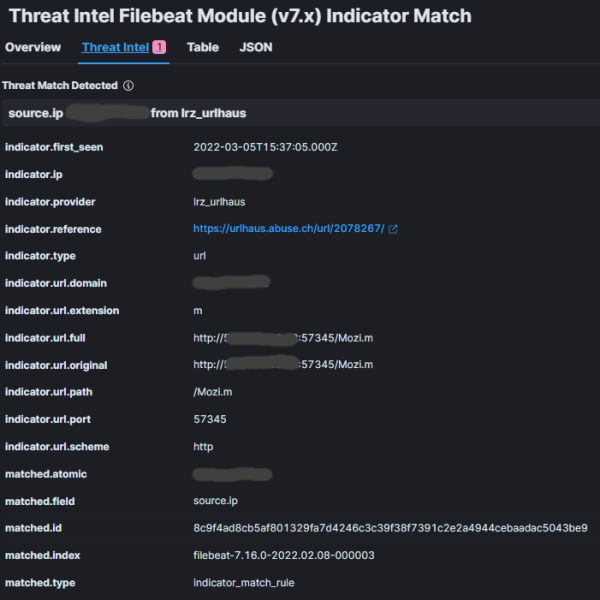

En el SIEM de ICM hemos detectado un alto número de accesos por IPs que albergan el código de este malware, seguramente sin saber que lo están alojando:

XorDDoS

Y por último tenemos a XorDDoS, un troyano capaz de afectar a compilaciones de Linux para diversas arquitecturas, entre ellas ARM y x86, y emplea cifrado XOR para las comunicaciones de mando y control. Aplica fuerza bruta (probar contraseñas una a una hasta dar con la correcta) a través de SSH y utiliza el puerto 2375 para lograr acceso como root sin contraseña. La distribución de XorDDoS se ha extendido en 2021 en parte gracias a un actor maliciosos de origen chino llamado Winnti, que lo implementaba con otras botnets derivadas.

Como vemos, el malware contra Linux es una tendencia al alza que apunta a mantenerse en los próximos años, pero aparentemente centrado en el mundo del IoT (Internet de las Cosas) y en menor medida los servidores. Sin embargo, y a pesar de no arrastrar decisiones cuestionables implementadas Windows, esto no debería de ser un incentivo para que los usuarios de escritorio bajen la guardia, más viendo que muchos de ellos ven a Linux como un sistema operativo invencible que ofrece seguridad por arte de magia.